Bảo mật điện toán đám mây hay Cloud Security là một khái niệm ngày càng phổ biến. Không chỉ trong lĩnh vực công nghệ mà với mọi doanh nghiệp, tổ chức trong lĩnh vực khác. Vậy bảo mật điện toán đám mây được định nghĩa như thế nào, được phân loại ra sao? Hãy cùng MISA AMIS HRM tìm hiểu ngay.

1. Cloud Security – Bảo mật điện toán đám mây là gì?

Bảo mật điện toán đám mây là tập hợp nhiều chính sách, kiểm soát, thủ tục và công nghệ hoạt động bổ trợ cùng nhau với mục tiêu là bảo vệ các hệ thống, dữ liệu và cơ sở hạ tầng dựa trên đám mây.

Các biện pháp bảo mật này thường được định sẵn cấu hình để bảo vệ các dữ liệu đám mây, hỗ trợ việc tuân thủ những quy định và bảo vệ các quyền riêng tư của từng khách hàng cũng như thiết lập nên một số các quy tắc xác thực dành cho người dùng và các thiết bị cá nhân.

Từ việc xác thực quyền truy cập cho đến lọc lưu lượng, bảo mật đám mây có thể được định sẵn cấu hình theo từng nhu cầu chính xác của mỗi doanh nghiệp. Và bởi vì các quy tắc này thường có thể được định cấu hình và quản lý ở một nơi, chi phí quản lý đã được cắt giảm bớt và các nhóm CNTT sẽ được trao toàn quyền để tập trung hoàn toàn vào các lĩnh vực khác của doanh nghiệp.

Cách thức để cung cấp bảo mật điện toán đám mây thường sẽ phụ thuộc chủ yếu vào nhà cung cấp đám mây riêng lẻ hoặc một số giải pháp bảo mật đám mây tại chỗ. Tuy nhiên, việc triển khai những quy trình bảo mật đám mây phải là trách nhiệm chung giữa chủ doanh nghiệp và các nhà cung cấp giải pháp.

2. Bảo mật điện toán đám mây bảo vệ những yếu tố nào?

Bảo mật điện toán đám mây đóng vai trò quan trọng trong việc bảo vệ toàn diện môi trường Cloud Computing của doanh nghiệp. Phạm vi bảo mật được thiết kế để đảm bảo an toàn cho nhiều thành phần khác nhau, bao gồm:

- Hạ tầng mạng vật lý, như bộ định tuyến, hệ thống cáp, và nguồn điện.

- Thiết bị lưu trữ dữ liệu như ổ cứng và bộ nhớ lưu trữ.

- Máy chủ dữ liệu (Data Servers), chịu trách nhiệm xử lý và lưu trữ thông tin, bao gồm cả phần cứng và phần mềm mạng lõi.

- Khung ảo hóa máy tính, sử dụng các phần mềm tạo máy ảo cùng máy chủ và máy khách liên kết với dịch vụ đám mây.

- Hệ điều hành (OS), nơi lưu trữ các phần mềm dịch vụ quan trọng.

- Phần mềm trung gian (Middleware) quản lý API giúp các ứng dụng kết nối mượt mà.

- Môi trường runtime (RTE), cung cấp nền tảng để các chương trình vận hành ổn định.

- Dữ liệu, bao gồm toàn bộ thông tin được lưu trữ, chỉnh sửa và truy cập qua các dịch vụ đám mây.

- Ứng dụng, từ các phần mềm truyền thống như email, quản lý tài chính, đến các công cụ năng suất.

- Thiết bị đầu cuối của người dùng (End-user hardware), như máy tính, điện thoại, hoặc các thiết bị IoT.

Mỗi thành phần đều đóng vai trò nhất định trong hệ sinh thái đám mây. Tính sở hữu và trách nhiệm bảo mật của từng bộ phận có thể thay đổi tùy thuộc vào vị trí địa lý, quyền quản trị và cơ chế chia sẻ giữa các bên. Do đó việc hiểu rõ sự vận hành tổng thể và trách nhiệm bảo mật trở nên cực kỳ quan trọng.

3. Vì sao nên sử dụng bảo mật điện toán đám mây?

3.1 Tăng tính năng bảo mật tập trung

Cũng giống như điện toán đám mây tập trung hóa cho mỗi ứng dụng và dữ liệu, bảo mật đám mây thường sẽ tập trung bảo vệ. Mạng kinh doanh dựa trên đám mây sẽ bao gồm nhiều thiết bị và điểm cuối rất có thể sẽ trở nên khó quản lý khi xử lý CNTT hoặc BYOD ẩn.

Việc quản lý các thực thể này một cách tập trung có thể giúp tăng cường khả năng phân tích lưu lượng và lọc web, hợp lý hóa cho việc giám sát theo các sự kiện mạng và dẫn đến ít cập nhật phần mềm và các chính sách hơn. Các kế hoạch nhằm khắc phục các hậu quả thiên tai cũng có thể được tiến hành thực hiện một cách dễ dàng khi chúng được quản lý ở một nơi.

3.2 Tiết kiệm được chi phí

Một trong những lợi ích của việc sử dụng bảo mật cũng như lưu trữ đám mây đó là nó sẽ giúp loại bỏ từng nhu cầu đầu tư vào phần cứng chuyên dụng. Điều này không chỉ làm giảm được chi tiêu vốn mà còn giảm các chi phí quản lý.

Trong trường hợp các đội CNTT đã xử lý các vấn đề liên quan đến bảo mật một cách phản ứng, bảo mật đám mây sẽ cung cấp các tính năng bảo mật chủ động và cung cấp khả năng bảo vệ 24/7 mà không cần hoặc không cần đến sự can thiệp của con người.

3.3 Thuận tiện cho quản lý

Khi bạn chọn một nhà cung cấp dịch vụ đám mây bất kỳ có uy tín hoặc nền tảng bảo mật đám mây, bạn có thể tạm biệt các cấu hình bảo mật một cách thủ công và các bản cập nhật bảo mật gần như liên tục.

Những tác vụ này đôi khi có thể tiêu tốn khá nhiều tài nguyên, nhưng khi bạn chuyển chúng lên các đám mây, tất cả việc quản lý bảo mật sẽ được diễn ra ở một nơi và chúng sẽ quản lý hoàn toàn thay cho bạn.

3.4 Giảm các rủi ro cho tổ chức

Một số rủi ro cho tổ chức có thể kể đến như:

- Tài khoản có thể bị xâm phạm: Những kẻ tấn công thường sẽ sử dụng các chiến dịch để lừa đảo thông qua mạng để lấy cắp thông tin mật khẩu của từng nhân viên và có được quyền để truy nhập vào các hệ thống cũng như các tài sản có giá trị khác của công ty.

- Lỗ hổng của phần cứng và phần mềm: Cho dù tổ chức đã sử dụng các nền tảng điện toán đám mây ở chế độ công cộng hay riêng tư thì điều quan trọng nhất đó là phần cứng cũng như phần mềm phải được vá lỗi và liên tục được cập nhật.

- Mối đe dọa liên quan đến nội bộ: Lỗi của con người cũng chính là nguyên nhân lớn dẫn đến các vi phạm về bảo mật. Cấu hình sai cũng có thể tạo ra nhiều sơ hở cho những kẻ xấu và nhân viên thường bấm vào các liên kết lạ, không hợp lệ hoặc vô tình di chuyển toàn bộ dữ liệu đến các vị trí có tính bảo mật thấp hơn.

- Thiếu khả năng quan sát tài nguyên được lưu trữ trên đám mây: Rủi ro đám mây này sẽ khiến cho việc phát hiện và ứng phó với lỗ hổng bảo mật cũng như các mối đe dọa trở nên khó khăn hơn, có thể dẫn đến vấn đề vi phạm và mất toàn bộ dữ liệu.

- Thiếu sự ưu tiên về các rủi ro: Sau khi người quản trị bảo mật có được khả năng quan sát các tài nguyên lưu trữ trên đám mây, có thể sẽ có rất nhiều đề xuất nhằm cải thiện được vị thế trong bảo mật dữ liệu. Điều quan trọng đó là phải ưu tiên rủi ro để người quản trị có thể biết nên tập trung vào đâu nhằm tạo ra các tác động lớn nhất đối với bảo mật thông tin cũng như dữ liệu của doanh nghiệp.

- Quyền trên đám mây thường có rủi ro cao: Sự gia tăng một số dịch vụ đám mây và danh tính đã làm tăng thêm số lượng quyền trên đám mây có các rủi ro cao, giúp cho việc mở rộng bề mặt tấn công có thể xảy ra. Số liệu chỉ có mục tích lũy quyền (PCI) cho việc đo lường mức độ thiệt hại mà các danh tính cũng có thể gây ra dựa trên quyền của các danh tính đó.

- Bối cảnh cho mối đe dọa mới xuất hiện: Rủi ro trong việc bảo mật đám mây đang không ngừng phát triển. Để bảo vệ và chống lại những vi phạm bảo mật và mất dữ liệu, điều quan trọng đó chính là phải luôn cập nhật khi các mối đe dọa mới đang dần xuất hiện.

- Thiếu sự tích hợp giữa sự phát triển và bảo mật trên nền tảng đám mây: Điều quan trọng nhất đó chính là các nhóm bảo mật và phát triển cần phải làm việc cùng nhau để xác định và khắc phục được tất cả các sự cố về mã trước khi ứng dụng được triển khai lên đám mây.

4. Bảo mật điện toán đám mây hoạt động như thế nào?

Mục đích của bảo mật điện toán đám mây đó là:

- Ngăn ngừa đánh cắp dữ liệu, bảo vệ bộ nhớ và hệ thống mạng.

- Khôi phục dữ liệu trong trường hợp gặp sự cố.

- Hạn chế tác động của việc xâm phạn dữ liệu và hệ thống.

- Xác định được vấn đề phát sinh từ đâu để có biện pháp phù hợp.

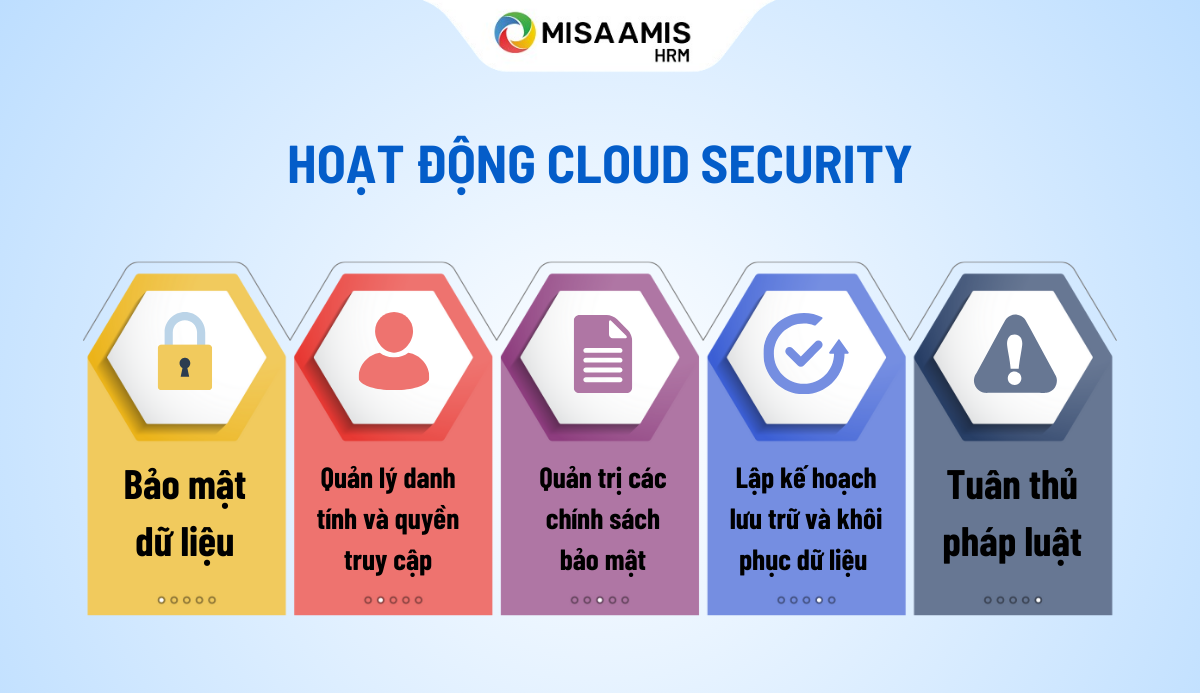

Dựa vào đó, bảo mật điện toán đám mây hoạt động theo 5 phương diện chính.

4.1 Bảo mật dữ liệu

Hoạt động này bao gồm sử dụng các kỹ thuật để ngăn chặn mối đe dọa đến dữ liệu, tạo nên các rào chắn giữa quyền truy cập và khả năng hiển thị đối với dữ liệu nhạy cảm, mã hóa dữ liệu.

Công đoạn mã hóa sẽ chuyển đổi dữ liệu từ định dạng ban đầu thành một định dạng khác. Chỉ những người có khóa mã hóa mới có thể mở và đọc dữ liệu. Trong trường hợp dữ liệu bị đánh cắp, nó sẽ trở nên vô nghĩa với những người không có khóa.

4.2 Quản lý danh tính và quyền truy cập người dùng (IAM)

IAM (Identity and access management) rất quan trọng, có vai trò kiểm soát người dùng, phát hiện xâm phạm trái phép của hacker gây ảnh hưởng đến dữ liệu và hệ thống. Trong hoạt động IAM có các hoạt động cụ thể hơn cung cấp quyền cho tài khoản người dùng đã được xác thực, xác thực đa yếu tố, quản lý mật khẩu…

4.3 Quản trị các chính sách bảo mật

4.4 Lập kế hoạch lưu trữ và khôi phục dữ liệu sau sự cố (DR)

Trong quá trình hoạt động, các sự cố mất mát dữ liệu là điều không thể tránh khỏi. Hoạt động DR (Disaster Recovery) đóng vai trò quan trọng trong việc khôi phục dữ liệu và hệ thống sau sự cố. DR giúp doanh nghiệp có thể nhanh chóng phục hồi hoạt động, giảm thiểu thời gian gián đoạn và tổn thất. Các kế hoạch DR thường bao gồm sao lưu dữ liệu định kỳ, triển khai hệ thống dự phòng, thực hiện các quy trình kiểm tra để đảm bảo khả năng khôi phục hiệu quả khi cần thiết.

4.5 Tuân thủ pháp luật

Tuân thủ pháp luật trong hoạt động bảo mật điện toán đám mây không chỉ bảo vệ quyền lợi của người dùng mà còn giảm thiểu rủi ro pháp lý cho tổ chức. Các doanh nghiệp cần đảm bảo dữ liệu của các cá nhân được mã hóa, quản lý quyền truy cập chặt chẽ và lưu trữ thông tin tại các trung tâm dữ liệu tuân thủ quy định pháp luật.

5. Mô hình trách nhiệm chung về bảo điện toán đám mây

Hầu hết các tổ chức sử dụng dịch vụ đám mây của bên thứ ba như Google Cloud, Microsoft Azure, hoặc AWS để lưu trữ dữ liệu và ứng dụng. Các nhà cung cấp này đảm bảo bảo mật, nhưng doanh nghiệp không nên phụ thuộc hoàn toàn vào họ. Nếu cấu hình sai hoặc quyền truy cập bị lạm dụng, dữ liệu vẫn có nguy cơ bị tấn công.

Để giảm rủi ro, doanh nghiệp cần xây dựng chính sách bảo mật, tổ chức đào tạo nhân viên về an ninh mạng và nâng cao nhận thức về các mối đe dọa. Mô hình trách nhiệm chung giữa nhà cung cấp và khách hàng là doanh nghiệp cũng cần được hiểu rõ, tùy thuộc vào loại dịch vụ đám mây sử dụng. Dưới đây là 3 mô hình phổ biến:

5.1 Cơ sở hạ tầng ở dưới dạng dịch vụ (Infrastructure as a Service – IaaS)

Trong mô hình này, các nhà cung cấp dịch vụ điện toán đám mây sẽ cung cấp các tài nguyên về điện toán, mạng và lưu trữ theo yêu cầu của doanh nghiệp. Nhà cung cấp sẽ chịu trách nhiệm trong việc bảo mật tất cả các yếu tố trong cơ sở hạ tầng.

Khách hàng doanh nghiệp có trách nhiệm bảo mật quyền truy cập người dùng, mạng, cấu hình bảo mật để bảo vệ dữ liệu, bảo vệ hệ điều hành, các phần mềm ứng dụng, phần mềm trung gian được cài đặt trong cơ sở hạ tầng.

5.2 Nền tảng dưới dạng dịch vụ (Platform as a Service – PaaS)

Nhiều nhà cung cấp cũng cung cấp thêm môi trường nhằm triển khai cũng như phát triển hoàn chỉnh trong đám mây. Các nhà cung cấp này thường chịu trách nhiệm bảo vệ nền tảng bảo mật, bao gồm cả phần cứng và phần mềm.

Khách hàng cần phải bảo vệ cho các ứng dụng, dữ liệu, quyền truy cập của người dùng, thiết bị người dùng cuối và mạng người dùng cuối của mình.

5.3 Phần mềm dưới dạng dịch vụ (Software as a Service – SaaS)

Với mô hình này, nhà cung cấp dịch vụ đám mây chịu trách nhiệm về bảo mật ứng dụng, đảm bảo phần mềm hoạt động ổn định và an toàn.

Khách hàng doanh nghiệp chịu trách nhiệm quản lý quyền truy cập của người dùng và đảm bảo an ninh mạng. Ngoài ra, việc cấu hình bảo mật đúng cách để bảo vệ dữ liệu là nhiệm vụ quan trọng mà doanh nghiệp cần thực hiện để giảm thiểu rủi ro.

6. Một số thách thức đối với bảo mật đám mây

6.1 Thiếu khả năng trong việc hiển thị dữ liệu

Để giữ cho các tổ chức hoạt động một cách hiệu quả, bộ phận CNTT cần cung cấp cho mỗi nhân viên, đối tác kinh doanh và nhà thầu quyền truy nhập vào tài sản cũng như thông tin của công ty. Nhiều người trong số này đa phần làm việc từ xa hoặc bên ngoài mạng công ty và trong các doanh nghiệp lớn, danh sách những người dùng được ủy quyền liên tục có sự thay đổi.

Với rất nhiều người sử dụng trên nhiều thiết bị để truy nhập vào tài nguyên công ty trên nhiều nền tảng của điện toán đám mây cả công cộng và riêng tư, có thể sẽ rất khó theo dõi được dịch vụ nào đang được sử dụng và dữ liệu nào đang di chuyển như thế nào qua đám mây.

5.2 Môi trường phức tạp

Đám mây đã giúp việc triển khai hạ tầng và ứng dụng trở nên dễ dàng hơn rất nhiều. Với rất nhiều nhà cung cấp và dịch vụ khác nhau, chính vì thế mà các nhóm CNTT có thể lựa chọn ra một môi trường phù hợp nhất với các yêu cầu của từng sản phẩm cũng như dịch vụ. Điều này đã dẫn đến môi trường trở nên ngày càng phức tạp trên nền tảng điện toán đám mây tại chỗ, công cộng và cả riêng tư.

6.3 Đổi mới nhanh chóng

AI, máy học và công nghệ vật dụng được kết nối Internet đã hỗ trợ cho doanh nghiệp thu thập cũng như sử dụng dữ liệu một cách hiệu quả hơn. Các nhà cung cấp dịch vụ điện toán đám mây sẽ cung cấp các dịch vụ sử dụng mã tối thiểu và không sử dụng mã để giúp cho các công ty có thể sử dụng công nghệ tiên tiến một cách dễ dàng hơn.

6.4 Tuân thủ và quản trị

Mặc dù hầu hết các nhà cung cấp dịch vụ về điện toán đám mây lớn đều tuân thủ một số chương trình công nhận tuân thủ phổ biến nhưng lượng khách hàng có thể sử dụng dịch vụ đám mây vẫn phải chịu trách nhiệm đảm bảo được khối lượng công việc của họ tuân thủ các tiêu chuẩn của chính phủ cũng như nội bộ.

6.5 Mối đe doạ đến từ nội bộ

Điều quan trọng nhất đối với các nhóm CNTT và bảo mật chính là phải bảo vệ tổ chức của mình khỏi một số nhân viên có thể sử dụng được quyền truy nhập được ủy quyền để có thể gây hại – cho dù là cố ý hay vô ý. Các mối đe dọa đến từ nội bộ bao gồm lỗi của con người cũng có thể dẫn đến sự cố bảo mật tiềm ẩn.

7. Kết luận

Việc lựa chọn các giải pháp bảo mật đám mây phù hợp là điều bắt buộc nếu bạn muốn khai thác tốt nhất từ hệ thống đám mây và tránh những rủi ro về hệ thống, dữ liệu. Doanh nghiệp có thể tự triển khai bảo mật đám mây nếu đủ nguồn lực hoặc tìm kiếm các dịch vụ Cloud Security thích hợp với nhu cầu nội bộ.

0904 885 833

0904 885 833 https://www.misa.vn/

https://www.misa.vn/